Was wir gelernt haben – und wie 2025 die Weichen gestellt werden

Kaum Zeit zum Durchatmen, und schon ist das Jahr vorbei. 2024 und hat uns vor einige Herausforderungen gestellt – nicht nur aufgrund der politischen Krisenherde. Vor allem die rasante Entwicklung von KI in Kombination mit Security-Themen hat die Dynamik von Cyberbedrohungen auf eine neue Dimension gehoben. Vertrauen ist dabei nicht mehr der Maßstab. Vielmehr geht es darum, jede Verbindung, jeden Zugriff und jedes System kontinuierlich zu hinterfragen und abzusichern.

Trotzdem bleibt eines in unserem Grundverständnis unverändert: Vertrauen ist der zentrale Wert in unserer Zusammenarbeit mit unseren Kunden. Technische Innovation, Wachsamkeit und Resilienz schaffen die Basis – doch der Kern jeder erfolgreichen Partnerschaft ist gegenseitige Wertschätzung, Vertrauen und das gemeinsame Ziel vor Augen. Genau diese Prinzipien haben sich für uns auch 2024 bewährt, bleiben wesentliche Bestandteile unseres Tuns und prägen die Art und Weise, wie wir mit unseren Kunden und Partnern zusammenarbeiten.

- Wir arbeiten mit Kunden, die Sicherheit und Verlässlichkeit suchen.

- Wir arbeiten mit Kunden, die Qualität und Zusammenarbeit schätzen.

- Wir begegnen unseren Kunden auf Augenhöhe, mit Respekt und Klarheit.

- Wir arbeiten mit Kunden, die gemeinsam mit uns die besten Lösungen finden möchten.

Was bleibt, was kommt: Unser Fokus für 2025

Das ausklingende Jahr neigt sich dem Ende zu und markiert zugleich einen Wendepunkt für die Weiterentwicklung wirksamer Sicherheitsstrategien für die Zukunft. Der regulatorische Fokus auf Cybersicherheit wird sich 2025 weiter intensivieren. Entscheidend wird sein, Cybersicherheitsstrategien kontinuierlich zu optimieren, innovative Technologien zu integrieren und vor allem auf skalierbare Plattformen zu setzen, um neuen Risiken gewachsen zu bleiben.

KI als Schlüsseltechnologie in der IT-Sicherheit

Künstliche Intelligenz ist 2024 zur entscheidenden Säule jeder IT-Sicherheitsstrategie geworden und wird es auch weiterhin bleiben. Im Bereich der Bedrohungserkennung und -abwehr spielt sie bereits eine zentrale Rolle, um Angriffsversuche, Sicherheitslücken und Anomalien schneller und präziser zu identifizieren. Gleichzeitig machen sich auch Angreifer KI zunutze, um ihre Angriffstechniken kontinuierlich zu optimieren, ihre Aktivitäten schwerer detektierbar zu gestalten und zielgerichtete Bedrohungen zu entwickeln, die vielen Sicherheitsmechanismen einen Schritt voraus sind. Diese Entwicklungen verwischen zunehmend die Grenze zwischen Angriff und Schutz und stellen Unternehmen vor neue, komplexe Herausforderungen.

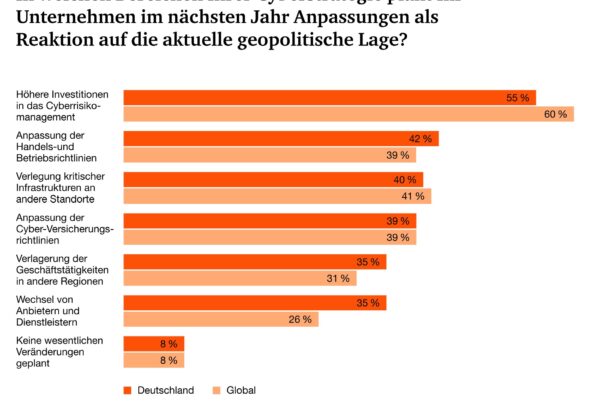

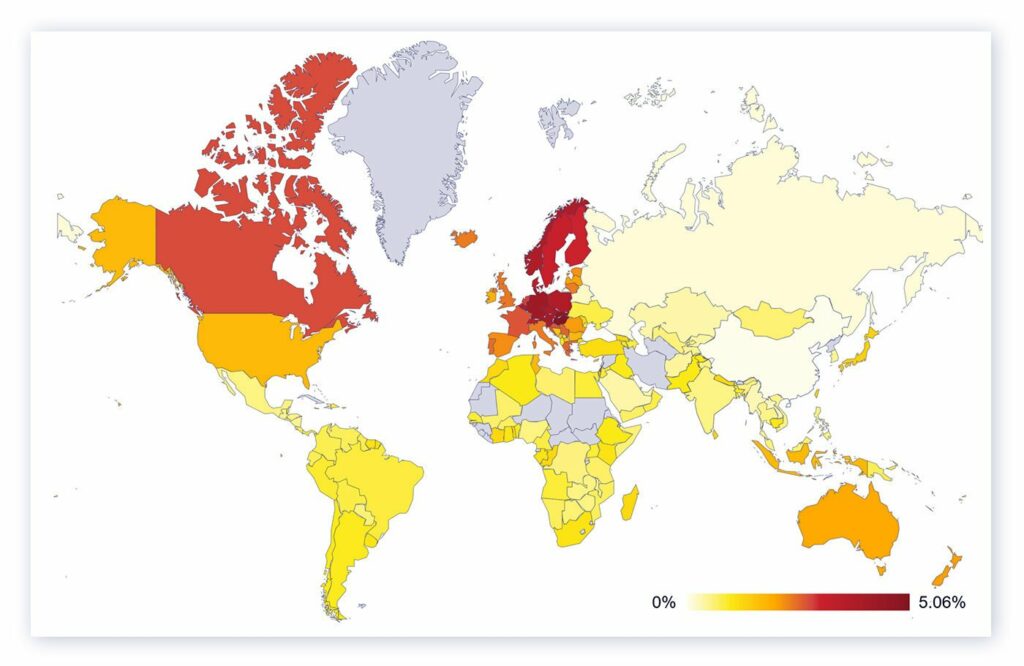

Abbildung: Mitteleuropa als Zielscheibe: Das globale Risikoverhältnis für Cyberangriffe im ersten Halbjahr 2024 (Quelle: PwC & Decoded.io)

Moderne Echtzeit-Überwachungs- und Analysetools optimieren die Reaktionsgeschwindigkeit und ermöglichen eine proaktive Abwehr von Bedrohungen. Dies ist besonders im Bereich der Endpoint-Sicherheit von Bedeutung, da Endgeräte in vielen Fällen als Einstiegspunkt für umfangreiche Cyberangriffe dienen. Absolute Secure Endpoint und Absolute Secure Access setzen hier im Kern an. Durch kontinuierliche Echtzeit-Überwachung und Self-Healing-Technologien wird nicht nur die Zeit bis zur Bedrohungsabwehr signifikant verkürzt, sondern Sicherheitslücken schnell erkannt, isoliert und automatisch geschlossen, wodurch die gesamte IT-Infrastruktur geschützt bleibt. Geräte können selbst bei Verlust oder Diebstahl sicher gesperrt oder vollständig gelöscht werden – unabhängig vom Betriebszustand oder der Netzverbindung.

Cyber-Resilienz als strategischer Fokus

Auch wenn 100%ige Sicherheit ein unerreichbares Ziel bleibt, gewinnt die schnelle Wiederherstellung der Handlungsfähigkeit nach einem Angriff zunehmend an Bedeutung. Laut Gartner ist Cyber-Resilienz der Schlüsselfaktor, um der stetig wachsenden Bedrohungslage zu begegnen. Selbst die Politik hat dieses Thema längst für sich entdeckt. Und auch hier hat sich auf Herstellerseite einiges getan. Spezialisierte Anbieter unterstützen diesen Ansatz durch ihre Lösungen für die kontinuierliche Wiederherstellung und Absicherung von Endpunkten, die nicht nur Angriffe abwehren, sondern durch ihre Recovery-Strategien eine schnelle Wiederherstellung gewährleisten – eine essenzielle Komponente einer modernen Cyber-Resilienz.

Abbildung: Gemeinsame Vorstellung des Absolute-Angebots im 185 Tower in Frankfurt

Cloud-Sicherheit im Wandel

Die fortschreitende Cloud-Migration hat die Notwendigkeit für neue Sicherheitsansätze weiter verstärkt. Kein wirklich neues Thema, aber rein auf On-Premises ausgerichtete Sicherheitsmodelle genügen den heutigen Anforderungen schon lange nicht mehr. Cloud-native Sicherheitslösungen, die vor allem auch für hybride und Multi-Cloud-Infrastrukturen ausgelegt sind, gehören mittlerweile zum Standard. Sie bieten granulare Sicherheitskontrollen und ermöglichen eine nahtlose Integration über verschiedene Cloud-Plattformen hinweg. Die Sicherheit bleibt hier eine Mammutaufgabe – besonders in Zeiten hybrider Arbeitsmodelle und des Zugriffs von überall. Moderne Secure-Access-Technologien bieten dabei flexible Zugriffssteuerung für Cloud-Ressourcen und helfen Unternehmen, ihre Daten in komplexen Cloud-Umgebungen effektiv zu schützen.

IT-Monitoring als strategischer Wettbewerbsvorteil

Von wegen „Ja klar, haben wir, aber was soll neu daran sein“. IT-Monitoring hat sich von einer reinen Pflichtaufgabe zu einem strategischen Vorteil entwickelt. Eine proaktive Überwachung trägt nicht nur zur Reduzierung von Ausfallzeiten bei, sondern steigert auch die Effizienz und minimiert potenzielle Risiken. Studien von IDC zeigen, dass Unternehmen, die auf fortschrittliches IT-Monitoring setzen, durch stark vereinfachte und automatisierte Fehlererkennung alleine bei den Supportkosten Kosteneinsparungen um bis zu 35 Prozent erreichen. Moderne Monitoring-Lösungen beruhen auf der Fähigkeit, Daten wie Metriken, Logs und Traces zu sammeln und zu analysieren, um das System als holistisches und integratives Bild zu verstehen und jede einzelne Komponente granular zu erfassen. Sie gehen weit über den traditionellen Monitoring-Ansatz hinaus, indem sie tiefere Einblicke in das Verhalten der IT mit all seinen Zusammenhängen bieten und es ermöglichen, Anomalien vor dem Hintergrund einer stetig wachsenden Komplexität zu erkennen sowie Probleme schneller zu diagnostizieren und zu beheben. In enger Zusammenarbeit mit dem Team von Georg und den Partnern von Würth Phoenix haben wir diesen fortschrittlichen Ansatz von Anfang an unterstützt und gemeinsam mit NetEye vorangetrieben. Unser Ziel ist es hier weiterhin, Unternehmen zu befähigen, IT-Monitoring strategisch auszubauen und es als entscheidenden Wettbewerbsvorteil für unsere Kunden zu positionieren.

Der Mensch bleibt Schwachstelle und Lösung zugleich

Trotz aller technologischen Fortschritte bleibt der Mensch nach wie vor die größte Schwachstelle in der Sicherheitskette. Phishing-Angriffe, Social Engineering und menschliches Fehlverhalten sind nach wie vor die Hauptursachen für Sicherheitsvorfälle. Laut einer PwC-Studie sind 80 % der Sicherheitsvorfälle auf menschliches Versagen zurückzuführen. Dennoch hat 2024 ein wachsendes Bewusstsein für die Bedeutung von Schulungen und Sensibilisierungsmaßnahmen zur Folge. Der Erfolg in der IT-Sicherheit liegt zunehmend in der Kombination aus fortschrittlicher Technologie und einer gut informierten und geschulten Belegschaft. Unsere Security-Trainings haben uns gezeigt, wie wichtig, aber auch wie anfällig die menschliche Komponente im Sicherheitsprozess bleibt – das richtige Verhalten zu fördern, kann oft der entscheidende Faktor im Schutz vor Cyberangriffen sein.

Unser Ausblick auf 2025

Die Trends und Technologien, die 2024 geprägt haben, werden auch 2025 und darüber hinaus entscheidend bleiben. Die Entwicklung von KI wird weiterhin eine zentrale Rolle bei der Bedrohungserkennung und Abwehr spielen, während die zunehmende Komplexität von Cloud-Infrastrukturen neue Herausforderungen für die Sicherheit mit sich bringt. Gleichzeitig wird es entscheidend sein, dass Unternehmen ihre Mitarbeiter kontinuierlich schulen und ein starkes Bewusstsein für Sicherheitsrisiken fördern, um auch in Zukunft effektiv gegen Angriffe gewappnet zu sein.

Mit Blick auf das kommende Jahr bleibt unser Fokus bei Gravitate klar: Wir werden weiterhin innovative Technologien und bewährte Sicherheitslösungen integrieren, um unsere Kunden noch resilienter und sicherer zu machen. Gemeinsam mit Lösungen wie Absolute Software für Endpoint-Sicherheit und NetEye für strategisches Monitoring werden wir alles daran setzen, um das Vertrauen unserer Kunden in unsere Sicherheitsstrategien auszubauen. Unsere Vision basiert aber auch für 2025 weiter auf der festen Überzeugung, dass technische Innovation und Wachsamkeit nur dann erfolgreich sind, wenn sie von gegenseitiger Wertschätzung und Verlässlichkeit getragen werden. Gemeinsam mit unseren Kunden streben wir nach Lösungen, die auf Qualität, ehrlicher Zusammenarbeit und Transparenz beruhen. Wir wünschen Ihnen allen besinnliche Festtage und freuen uns auf eine weiterhin gute Zusammenarbeit im kommenden Jahr.