Die führende Lösung für Daten- und Netzwerksicherheit auf allen Endgeräten

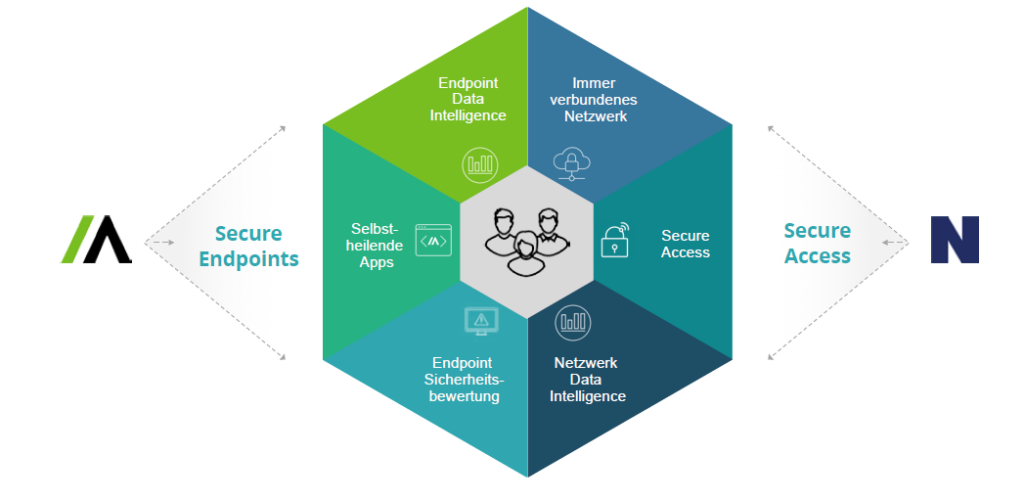

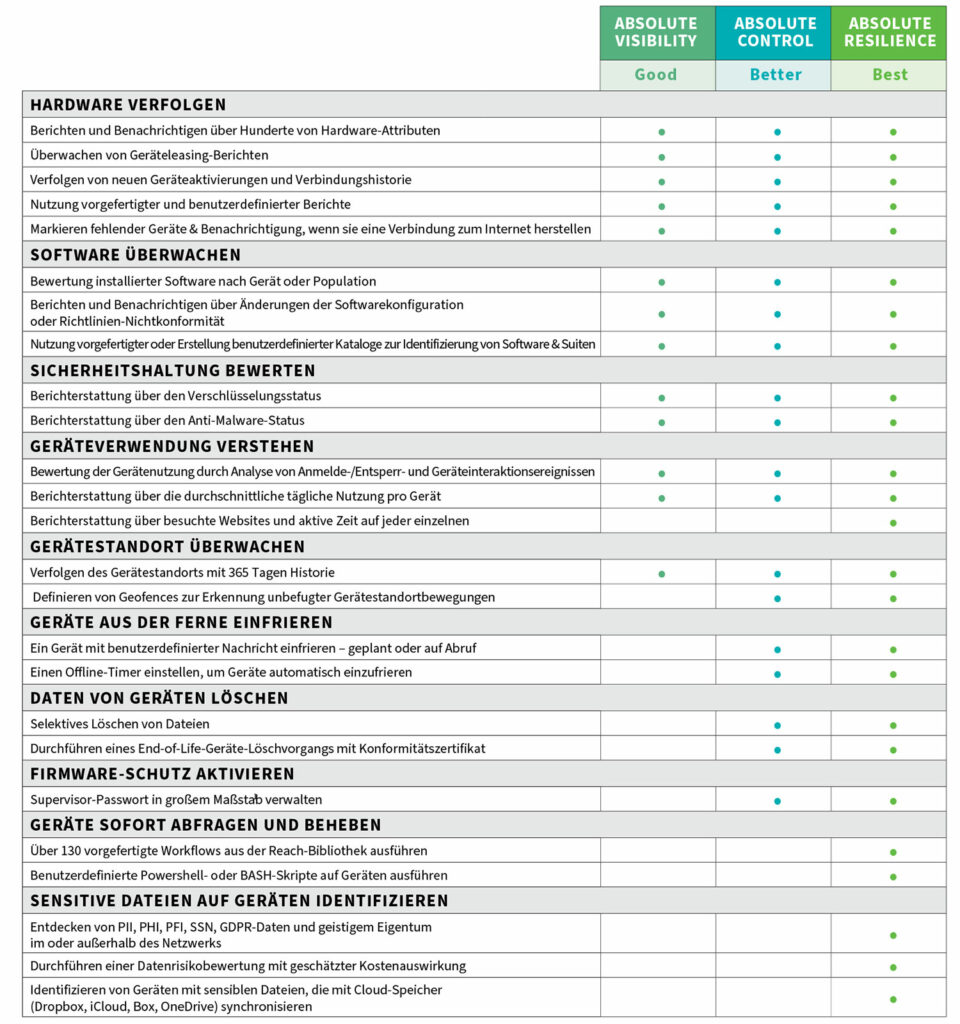

Gravitate ist neuer Partner von Absolute Software für Deutschland. Absolute bietet eine einzigartige Technologie, die es ermöglicht, verlorene oder gestohlene Geräte zu jederzeit und jeder Orts zu lokalisieren und zu sichern. Mit Gravitate als Partner wird dieser Ansatz nun noch breiter verfügbar und kann besser an die spezifischen Bedürfnisse des deutschen Marktes angepasst werden. Über 21.000 Kunden verschiedenster Branchen mit unterschiedlichsten Anforderungen und Bedürfnissen arbeiten bereits mit Absolute. Der Fokus des Angebotes liegt auf den Endpunktsicherheitslösungen Absolute Visibility, Control und Resilience, um jedes Endgerät und sämtliche Daten effektiv zu schützen und zu verwalten. Die Lösungen gewährleisten kontinuierliche Sicherheit und Compliance, selbst bei einem Betriebssystem-Neuaufbau oder Geräte-Reset.

Absolute Persistence

Absolute Software ist zunächst ein Pionier auf dem Gebiet der Endpunktresilienz. Die patentierte Persistence®-Technologie, die in die BIOS-Firmware von über 800 Millionen Geräten integriert ist, stellt eine sichere und stets aktive Verbindung zwischen der Absolute-Plattform und allen Endpunkten sicher, um alle Endgeräte lückenlos zu überwachen, verwalten, sperren, formatieren und zu patchen. Zudem erlaubt die Lösung über Self-Healing-Mechanismen den Geräten und geschäftskritischen Anwendungen, sich selbst zu heilen, indem sie automatisch Probleme erkennen und beheben können, ohne dass ein manuelles Eingreifen erforderlich ist.

Absolute Control: Die volle Kontrolle über Ihre IT-Infrastruktur

Absolute Control ist das Flaggschiffprodukt von Absolute Software im Bereich Endpoint Security, um Geräte remote zu verwalten, Software zu verteilen, Sicherheitsrichtlinien durchzusetzen und bei Bedarf Geräte zu sperren oder zu löschen. Dadurch ist die vollständige Kontrolle über die gesamte IT-Infrastruktur gewährleistet, unabhängig davon, ob sich die Geräte im Büro, im Home Office oder an einem Unternehmensstandort in Deutschland oder weltweit befinden.

Anwendungsszenarios von Absolute Control in der Unternehmenspraxis

- Ein Unternehmen nutzt Absolute Control, um seine Laptops und mobilen Geräte, die vertrauliche Geschäftsdaten enthalten, zu sichern und zu verwalten. Durch die Remote-Verwaltung können IT-Administratoren Geräte zentral überwachen, Software-Updates automatisch verteilen und Sicherheitsrichtlinien durchsetzen, wie z.B. obligatorische Verschlüsselung und regelmäßige Malware-Scans. Bei Verlust oder Diebstahl eines Geräts kann es sofort aus der Ferne gesperrt oder gelöscht werden. Wenn ein Außendienstmitarbeiter zum Beispiel sein Tablet auf einer Geschäftsreise verliert, kann die IT-Abteilung das Gerät sofort sperren und den Zugriff auf sensible Daten verhindern.

- Ein weiters Beispiel: ein Laptop einer Führungskraft wird gestohlen. Sofort nach dem Vorfall kann die IT-Abteilung das gestohlene Gerät mithilfe von Absolute Control remote blocken und alle Unternehmensdaten einfrieren und sicherzustellen, dass keine vertraulichen Informationen kompromittiert werden. Die Ausbreitung von sensiblen Daten wird verhindert, potenziell schwerwiegende finanzielle und rechtliche Konsequenzen vermieden.

- Eine Universität oder Bibliothek implementiert Geofencing mithilfe von Absolute Control, um die Sicherheit auf dem Campus oder in der Bibliothek zu verbessern und den Zugang zu sensiblen Bereichen zu kontrollieren. Das Geofencing-System wird um den zu schützenden Bereich, der Forschungsdaten oder historische Sammlungen beherbergen kann eingerichtet. Studierende, Besucher oder Mitarbeiter, die sich innerhalb des definierten Geofence-Bereichs befinden, erhalten je nach Berechtigungsstufe automatisch Zugriff auf die Bibliotheksressourcen über ihre mobilen Geräte oder Laptops. Wenn sich jemand außerhalb des Geofence-Bereichs befindet, wird der Zugriff auf die Bibliotheksdaten eingeschränkt. Dies schützt die vertraulichen Informationen und ermöglicht es, den Zugriff auf wichtige Ressourcen effektiv zu steuern und nach Bedarf einzuschränken.

Absolute Visibility: Überwachung und Remote-Steuerung aller Geräte

Der Kern von Endpoint Visibility liegt in der lückenlosen Überwachung aller Endgeräte im Netzwerk. Dies umfasst die Erfassung aller verbundenen Geräte, die Echtzeit-Überwachung ihres Sicherheitsstatus, die Verfolgung von Gerätaktivitäten zur Erkennung verdächtigen Verhaltens, die Verwaltung und Verteilung von Softwareupdates sowie den Schutz und die Überwachung von Daten, einschließlich deren Verschlüsselung. Zudem ermöglicht Endpoint Visibility die Remote-Verwaltung von Geräten, einschließlich der Möglichkeit, diese bei Bedarf zu sperren oder zu löschen.

Anwendungsszenarios von Absolute Visibility in der Unternehmenspraxis

Ein Unternehmen setzt Absolute Visibility ein, um den Überblick über seine Point-of-Sale (POS)-Geräte zu behalten. Die IT kann den Status und die Nutzung aller Geräte in Echtzeit überwachen, unabhängig davon, ob sie in einem Geschäft vor Ort oder an einem entfernten Standort betrieben werden. Angenommen das Unternehmen bemerkt eine ungewöhnlich hohe Ausfallrate bei bestimmten POS-Geräten in einer bestimmten Filiale kann sofort festgestellt werden, dass diese Geräte einem unerwarteten Softwareproblem ausgesetzt sind und unmittelbar reagiert werden, um den Geschäftsbetrieb nicht zu beeinträchtigen. Durch diese schnelle Reaktion können Ausfallzeiten minimiert und sichergestellt werden, dass alle Geräte jederzeit einsatzbereit sind, um einen reibungslosen Geschäftsbetrieb zu gewährleisten.

Absolute Resilience: Schutz vor Cyberbedrohungen

Absolute Resilience bietet einen umfassenden Schutz vor Malware, Ransomware oder anderen Bedrohungen für Daten und Geräte. Diese Lösung nutzt fortschrittliche KI-Algorithmen und Verhaltensanalyse, um verdächtige Aktivitäten zu erkennen und zu stoppen, bevor sie Schaden anrichten können.

Anwendungsszenarios von Absolute Resilience in der Unternehmenspraxis

Ein Unternehmen setzt Absolute Resilience ein, um seine IT-Infrastruktur vor Cyberbedrohungen zu schützen. Öfters erhalten Mitarbeiter eine verdächtige E-Mail mit einem potenziell schädlichen Anhang. Dank der fortgeschrittenen KI-Algorithmen und Verhaltensanalysen wird die schadhafte Datei sofort erkannt und blockiert, bevor sie das Unternehmensnetzwerk infizieren kann. Dadurch wird eine potenzielle Ransomware-Attacke abgewehrt, die finanzielle und operationelle Schäden hätte verursachen können.

Die Vorteile m Überblick:

Absolute Control:

-

- Effiziente Endgerätesicherheit und -verwaltung durch zentrale Remote-Verwaltung.

- Automatische Verteilung von Software-Updates und Durchsetzung von branchenspezifischen Sicherheitsrichtlinien.

- Sofortige Reaktion auf Sicherheitsvorfälle durch Sperrung oder Löschung von Daten bei Verlust oder Diebstahl.

- Schutz sensibler Unternehmensdaten und Vermeidung von finanziellen und rechtlichen Risiken.

Absolute Visibility:

-

- Umfassende Transparenz über alle Endgeräte und deren Aktivitäten im Unternehmen.

- Echtzeitüberwachung von Gerätestandorten, Softwareanwendungen und Sicherheitsereignissen.

- Frühzeitige Erkennung von potenziellen Sicherheitsbedrohungen und proaktive Reaktion darauf.

- Optimierung von Geschäftsprozessen und Ressourcennutzung durch umfassende Datenanalyse.

Absolute Resilience:

-

- Robuster Schutz vor Malware, Ransomware und anderen Cyberbedrohungen.

- Einsatz von fortschrittlichen KI-Algorithmen und Verhaltensanalyse zur frühzeitigen Erkennung von Angriffen.

- Schnelle Wiederherstellung von Systemen und Daten nach Sicherheitsvorfällen oder Ausfällen.

- Gewährleistung der Geschäftskontinuität und Minimierung von Ausfallzeiten durch zuverlässige Sicherheitsmaßnahmen.

Testversion mit kostenloser Lizenz!

Sie möchten sich selbst einen Überblick über das Absolute-Portfolio verschaffen? Melden Sie sich einfach, um eine Testumgebung für Secure Endpoint und Secure Access zu erhalten.

Über Gravitate

Gravitate ist führender Absolute-Partner für Deutschland mit Sitz in Nürnberg und spezialisiert auf die Unterstützung von Unternehmen und Organisationen im Bereich Endpoint Security Solutions und Endpoint Protection Platforms (EPP), Attack Path Management (APM) und Continuous Threat Exposure Management (CTEM). Gravitate arbeitet dabei eng mit der Absolute Software Corporation und ICOS Deutschland als Distributor zusammen und verfügt über umfassende Erfahrung im Bereich präventiver Sicherheitsmaßnahmen, insbesondere für KRITIS-Branchen.

One Comment